A evolução do Controle de Acesso no Brasil.

Segurança de Identidade Global e Compliance Trabalhista Brasileiro (CLT).

Plataforma Brasileira de Gestão de Identidade (IAM) que integra o login do Google Workspace e Microsoft 365 ao seu Sistema de Ponto. Gerencie o ciclo de vida do colaborador, automatize o onboarding e bloqueie acessos fora da jornada.

Integração nativa com seu ecossistema de produtividade e RH:

Ferramentas globais não foram desenhadas para a CLT.

Nos EUA, acesso 24h é produtividade. No Brasil, isso é risco financeiro e jurídico. Resumindo: prejuízo.

Gestão de Acessos Síncrona

Integre o Google Workspace ou Microsoft 365 ao seu sistema de ponto (Senior, VR Gente, Tangerino). Bloqueie acessos automaticamente fora da jornada de trabalho e elimine passivos trabalhistas.

Segurança de Perímetro

Restrinja o acesso aos dados corporativos apenas a conexões seguras. Defina quem pode acessar o ambiente de trabalho com base em redes autorizadas (IP, DNS e VPN).

Governança de Identidade

Sincronize seu Active Directory (AD) com a Conecta Suite. O AD unifica as senhas, enquanto nosso Controle de acessos gerencia horários e locais de login, garantindo governança total do seu ambiente SaaS.

Controle de Visibilidade

Gerencie permissões granulares em massa. Defina com precisão quem acessa cada Drive Compartilhado e Agenda, evitando vazamento de informações sensíveis por excesso de privilégios.

Auditoria e Relatórios

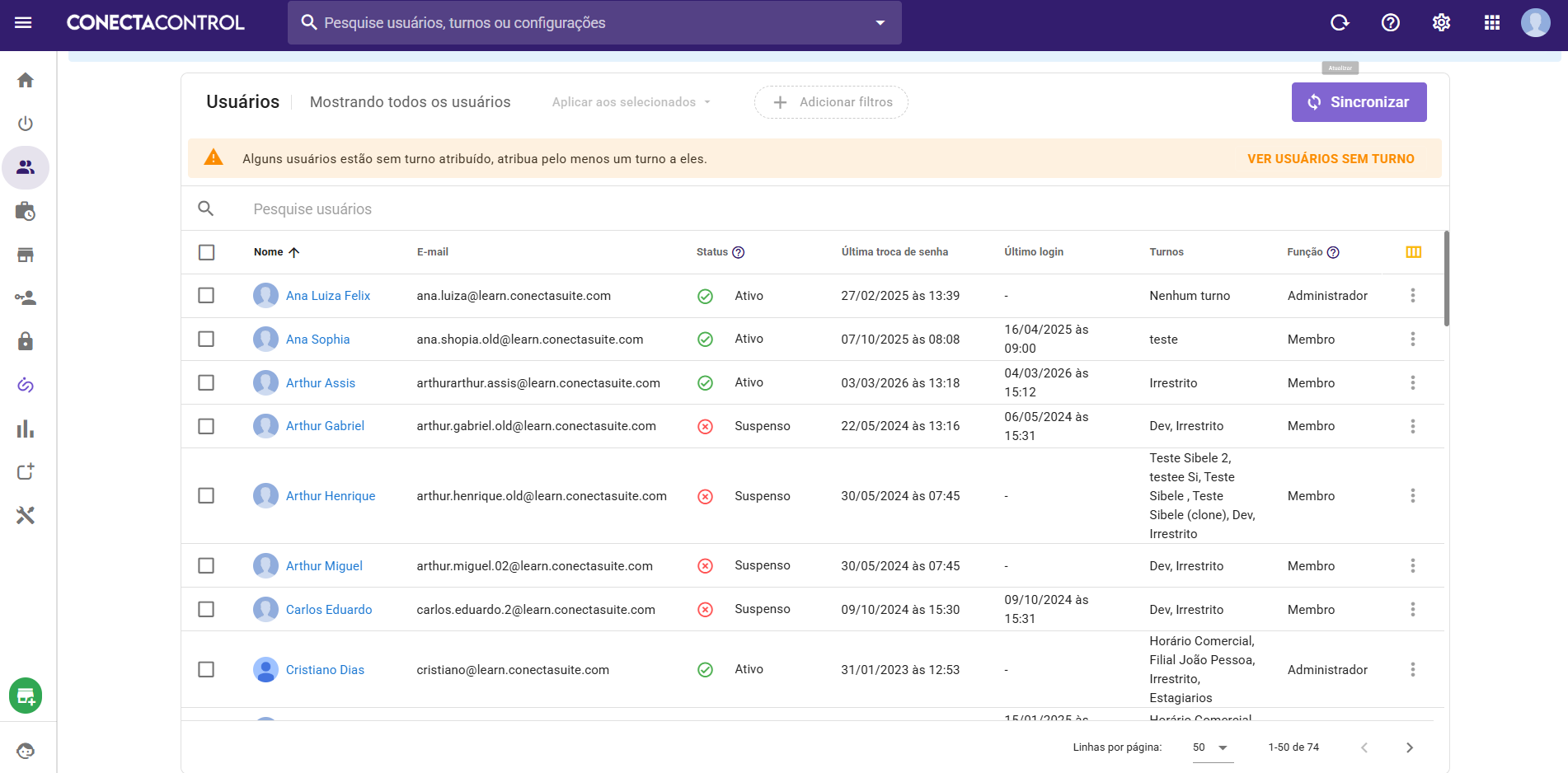

Tenha visibilidade total sobre a jornada da sua equipe. Acesse logs detalhados de login, logout, tempo de acesso e dispositivos conectados. Realize auditorias rápidas para identificar comportamentos de risco e horas extras não autorizadas.

Criação de turnos personalizados e desconexão automática.

Crie jornadas de trabalho personalizadas. Ao fim do expediente encerra as sessões automaticamente, eliminando o risco de horas extras invisíveis e acessos indevidos.

Conecta Control: O Guardião da sua Identidade Corporativa

Gestão de Acesso Síncrona, Segurança de perímetro e Governança de identidade.

Controle de Jornada & Ponto

Integração real com seu Sistema de Ponto. Se o colaborador não bateu o ponto, o login é bloqueado. Regras flexíveis para Diretores (VIPS) e rígidas para a operação.

A infraestrutura de segurança que escala com o seu negócio.

Junte-se a centenas de empresas que já blindaram a sua operação. Protegemos mais de 100 mil identidades corporativas todos os dias.

Muito além do bloqueio: Validade Jurídica para a sua empresa.

Por que desenvolver um sistema interno de controle de jornada coloca o seu negócio em risco?

- Auditoria por uma ferramenta terceira e imparcial.

- Logs imutáveis e com validade jurídica garantida.

- Implementação rápida, sem onerar a sua equipe de TI.

- Dados hospedados internamente (Risco de manipulação).

- Sem validade como prova em processos trabalhistas.

- Custo oculto com manutenção constante da TI.

Sistemas internos de bloqueio não servem como prova legal, pois permitem manipulação de dados. Com o nosso Controle de acessos, sua empresa conta com um sistema terceiro e imparcial que gera logs imutáveis e legalmente válidos, blindando seu negócio contra passivos trabalhistas.

Destaque em Cybersecurity pelo Sebrae Nacional

Reconhecida nacionalmente por sua excelência, a Conecta Suite acumula prêmios e certificações que comprovam seu compromisso com segurança digital, inovação e gestão eficiente.

.png)

Investimento em Segurança x Custo do Risco

Escolha o nível de blindagem ideal para o momento da sua operação.

Teste grátis de 7 dias em todos os planos

SECURITY

O básico bem feito. Focado em "Bloqueio".

- Controle de Acesso por Horário (Jornada Fixa)

- Bloqueio por IP

- Controle de Navegador e Sistema Operacional

- Relatórios Básicos de Login/Logout

- Integração com Ponto Eletrônico e AD

ENTERPRISE

O padrão corporativo. Focado em "Gestão e Integração".

- Integração Nativa com Ponto (Sólides, Tangerino, Senior, etc.)

- Lifecycle Management (Onboarding/Offboarding)

- Kill Switch (Revogação imediata)

- Integração com Active Directory (AD)

- Auditoria Avançada e Logs (LGPD)

FAQ

Questions e Comprovações?

Um software desenvolvido internamente permite, em tese, a manipulação de dados pela própria empresa. Isso invalida os logs de acesso como prova legal em eventuais processos trabalhistas. Para ter respaldo jurídico, você precisa de um sistema neutro.